DNS — системы доменных имён, без которой современный веб просто перестал бы быть удобным и предсказуемым. Дальше — подробный, профессиональный разбор того, как это устроено, какие есть риски и как правильно управлять DNS в реальных проектах.

Ключевые характеристики DNS

DNS (Domain Name System) — распределённая система, основная цель которой — сопоставление человекочитаемых имён с адресами и другими данными. Ниже приведены основные характеристики системы, их назначение и практическое значение для администраторов и разработчиков.

- Распределённость администрирования: ответственность за разные ветви пространства имён возлагается на разные организации или администраторов, что уменьшает централизацию управления и повышает гибкость.

- Распределённость хранения: сервер хранит данные только своей зоны, что снижает объём хранимой информации и упрощает масштабирование.

- Кэширование: кэширование ускоряет ответы и снижает нагрузку на сеть, но требует внимательного управления TTL для согласованности данных.

- Иерархия и делегирование: имена организованы в виде дерева; делегирование позволяет передавать ответственность за поддеревья другим администраторам.

- Резервирование: зоны обычно обслуживаются несколькими серверами, что обеспечивает отказоустойчивость и географическое распределение.

Эти характеристики делают DNS фундаментальной инфраструктурой интернета: без него было бы крайне неудобно и ненадёжно находить ресурсы по запоминаемым адресам.

Технические детали и важные параметры

Ниже — свод ключевых числовых и технических параметров, которые полезно знать администраторам и инженерам сетей. Данные согласуются с описаниями в стандартах IETF и материалами ICANN, а также с практиками ведущих провайдеров DNS-услуг.

| Характеристика | Значение | Комментарий |

|---|---|---|

| Порт | 53 (UDP/TCP) | UDP для обычных запросов; TCP для больших ответов и зональных трансферов (AXFR). |

| Корневые серверы | 13 | 13 логических корневых имён; фактические физические anycast-инстансы многочисленны. |

| Макс. длина метки | 63 символа | Одна метка (часть имени между точками) не должна превышать 63 байта. |

| Макс. длина полного имени | 254 символа | Совокупная длина с точками; на практике регистраторы ужесточают лимиты. |

| Макс. глубина доменов | 127 уровней | Технический предел; редко используется на практике. |

| Типичные TTL | несколько секунд — несколько дней | Короткий TTL полезен для миграций; длинный — снижает нагрузку. |

История

Идея заменять числовые адреса удобными именами восходит к эпохе ARPANET, когда система HOSTS.TXT поддерживалась централизованно. Важные фигуры в истории DNS — такие эксперты, как Пол Мокапетрис, автор оригинальной спецификации 1983 года, и Джон Постел, ведущий в области распределённых адресных списков. Официальные стандарты и спецификации эволюционировали: первоначальные RFC были заменены RFC 1034/1035 и последующими документами IETF.

Эволюция была вызвана ростом сети и необходимостью автоматизации, масштабирования и повышения надёжности — то, чем занимаются современные операторы корневых зон и регистраторы.

Дополнительные возможности

Современные реализации DNS включают дополнительные функции, повышающие гибкость и безопасность:

- Динамические обновления: позволяют автоматически изменять записи зоны, полезно для DHCP-обновлений и облачных сценариев.

- Защита данных (DNSSEC) и транзакций (TSIG): обеспечивают криптографическую валидацию ответов и аутентификацию межсерверного взаимодействия.

- Поддержка расширенных типов записей: SRV, DANE, LOC, TXT и другие — для сервисной маршрутизации, передачи сертификатов и метаданных.

Проблемы с безопасностью

При проектировании ранних DNS не предполагалось, что система будет открыта массовому интернету, поэтому многие механизмы не имели встроенной защиты. С расширением коммерческого интернета возникли новые векторы атак:

- Отравление кэша (cache poisoning): внедрение ложных записей в кэш резолверов, после чего пользователи перенаправляются на контролируемые злоумышленниками хосты.

- Спуфинг и фиктивные имена: визуальные подмены (пример: замена буквы на похожую цифру) используются в фишинге; это особенно опасно при использовании юникодных доменов (IDN).

- BGP hijacking: подмена маршрутной информации на уровне междоменных протоколов может привести к тому, что DNS-записи указывают на корректные IP, но трафик перенаправляется физически.

Современные контрмеры включают DNSSEC для криптографической проверки подлинности ответов, TSIG для защиты зональных трансферов и динамических обновлений, а также мониторинг аномалий и использование надёжных публичных резолверов. Такие рекомендации подтверждаются материалами IETF и практикой ведущих поставщиков DNS-услуг.

Терминология и принципы работы

Ключевые понятия DNS и их практическое значение:

- Домен — узел и поддеревья в пространстве имён; отражает административную границу иерархии.

- Поддомен — дочерняя ветвь домена; часто используется для отделения сервисов (например, shop.example.com).

- Ресурсная запись (RR) — атомарный объект хранения данных в DNS: имя, тип, класс, TTL и RDATA.

- Зона — часть дерева имён, администрируемая как единое целое; делегирование разделяет ответственность.

- Делегирование — передача ответственности за поддерево другому DNS-серверу, оформляемая через NS-записи и, при необходимости, glue A/AAAA-записи.

- Авторитетность — признак того, что сервер является «источником истины» для конкретной зоны (authoritative).

- DNS-клиент — библиотека или системный резолвер, выполняющий запросы к DNS-серверам.

Система устроена как цепочка доверия при разрешении имён: резолвер может начать с корня, затем последовательно обратиться к серверам TLD, регистраторов и, в конце концов, к авторитетному серверу зоны.

Рекурсия

Рекурсия — поведенческая модель резолвера: клиент просит сервер «сделать всю работу» и вернуть конечный ответ. Сервер, получив рекурсивный запрос, может сам последовательно опрашивать другие сервера и собрать окончательный результат; при нерекурсивном (итеративном) запросе сервер возвращает указания на следующие NS.

Рекурсивные запросы удобны для клиентов, но затратны для сервера: они потребляют больше ресурсов и могут генерировать трафик. Поэтому операторы часто ограничивают рекурсию только для доверенных клиентов (например, собственных пользователей сети).

Обратный DNS-запрос

Для получения имени по IP используется специальная область in-addr.arpa для IPv4 и ip6.arpa для IPv6. Формат обратных запросов переворачивает порядок октетов IP-адреса (например, для 11.22.33.44 — 44.33.22.11.in-addr.arpa). Обратный DNS важен для почтовых сервисов и логирования, однако нельзя считать его криптографически достоверным методом аутентификации.

Записи DNS

Ресурсные записи (RR) — базовый строительный блок DNS. Каждая запись содержит имя (NAME), тип (TYPE), класс (CLASS), TTL, RDLEN и RDATA — сведения, формат которых зависит от типа записи.

- A — связывает имя с IPv4-адресом.

- AAAA — связывает имя с IPv6-адресом.

- CNAME — каноническое имя, используется как переадресация на другое имя.

- MX — указывает почтовые серверы домена.

- NS — указывает авторитетные DNS-серверы зоны.

- PTR — обратная запись для IP → имя (используется в in-addr.arpa).

- SOA — начальная запись зоны, содержит параметры синхронизации и контактную информацию администратора зоны.

- SRV — указывает на серверы сервисов (например, для Active Directory, XMPP и др.).

- LOC — опционально указывает географическое положение ресурса.

Помимо перечисленных, часто используются TXT (для SPF/DKIM/DANE метаданных), CAA (ограничение выдачи SSL-сертификатов) и другие типы, важные для безопасности и управления сервисами.

Практические рекомендации по управлению DNS

Ниже — набор практических указаний, основанных на экспертизе инженеров IETF и материалах крупных провайдеров DNS:

- Планируйте TTL: используйте короткий TTL для записей, которые могут часто меняться (миграции), и длинный TTL для статичных записей.

- Резервируйте NS-серверы географически: распределение по регионам повышает отказоустойчивость и снижает латентность.

- Внедряйте DNSSEC: для критичных доменов DNSSEC значительно снижает риск подделки ответов.

- Мониторьте аномалии трафика: резкие изменения запросов могут свидетельствовать о DDoS-атаках или неправильной конфигурации.

Советы и Интересные факты о DNS

- Факт: хотя логически в системе 13 корневых имён, физически эти корневые серверы реализованы десятками и сотнями anycast-инстансов по всему миру.

- Совет: при миграции веб-сервиса сначала понижайте TTL заранее (за 24–48 часов), затем меняйте записи и, по завершении, повышайте TTL обратно.

- Факт: визуальный спуфинг доменов (идентичные символы) наиболее опасен при использовании IDN; регистраторы и браузеры внедряют механизмы отображения для снижения риска.

- Совет: для почтовых серверов убедитесь в корректности PTR-записей и сопоставлении с HELO/EHLO, это повышает доставляемость писем.

- Факт: DANE позволяет хранить сертификаты в DNS (в связке с DNSSEC) и использовать их для проверки TLS на транспортном уровне.

Часто задаваемые вопросы

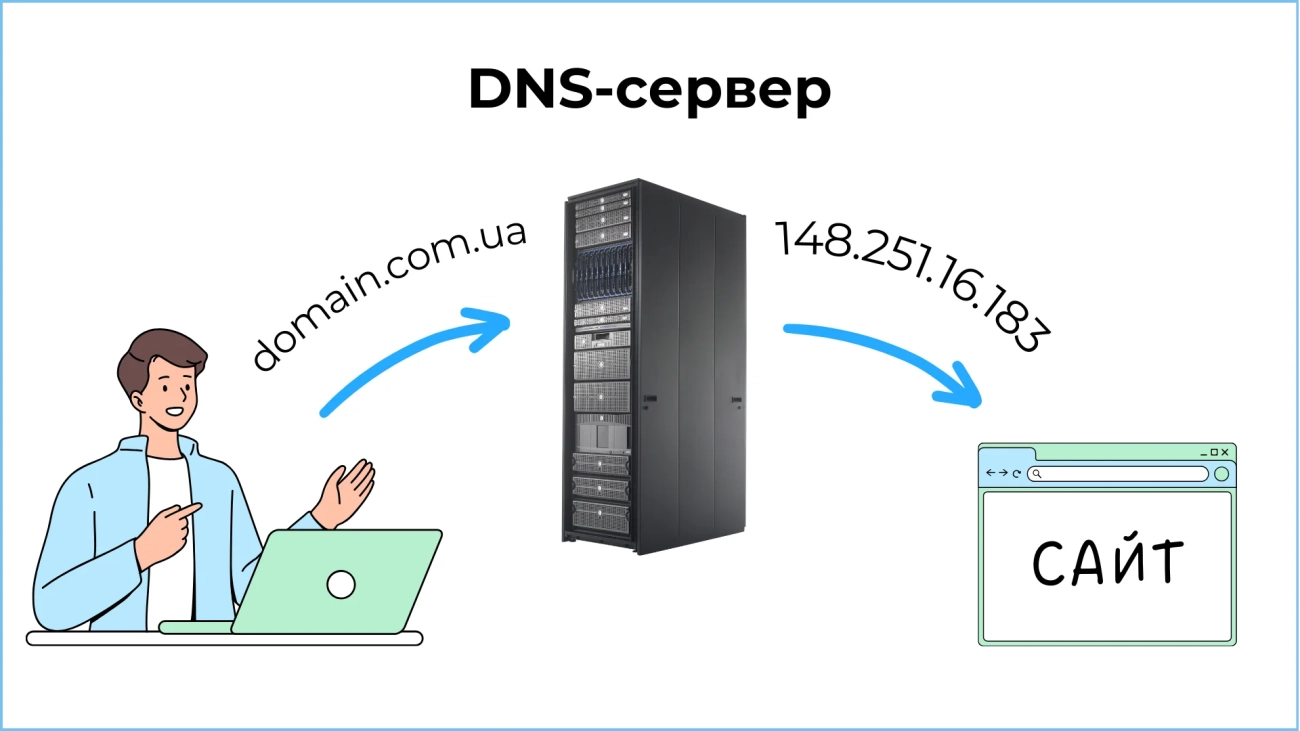

Что такое DNS и зачем он нужен?

DNS (Domain Name System) — распределённая система сопоставления доменных имён с IP-адресами и другими данными. Она позволяет пользователям вводить понятные имена вместо числовых адресов, а сервисам — находить необходимые серверы и маршруты.

Как защититься от подделки DNS-ответов?

Внедрите DNSSEC для криптографической подписи зон, используйте TSIG для защиты зональных трансферов, отслеживайте аномалии кэшей и применяйте надёжные резолверы и фильтрацию трафика.

Что такое рекурсивный и нерекурсивный запрос?

Рекурсивный запрос подразумевает, что сервер выполняет полный поиск ответа и возвращает конечный результат клиенту. Нерекурсивный (итеративный) запрос заставляет сервер возвращать либо авторитетный ответ, либо указания на другие DNS-серверы.

Какие типы записей DNS наиболее важны?

Ключевые типы — A/AAAA (адреса), NS (серверы имён), MX (почта), CNAME (псевдонимы), PTR (обратная привязка), SOA (метаданные зоны) и SRV (сервисные записи).