DNS (Domain Name System) — розподілена система, основна мета якої — зіставлення людиночитаних імен з адресами та іншими даними. Нижче наведено основні характеристики системи, їх призначення та практичне значення для адміністраторів та розробників.

- Розподіл адміністрування: відповідальність за різні гілки простору імен покладається на різні організації або адміністраторів, що зменшує централізацію управління та підвищує гнучкість.

- Розподіл зберігання: сервер зберігає дані тільки своєї зони, що знижує обсяг інформації, що зберігається, і спрощує масштабування.

- Кешування: кешування прискорює відповіді та знижує навантаження на мережу, але вимагає уважного управління TTL для узгодженості даних.

- Ієрархія та делегування: імена організовані у вигляді дерева; делегування дозволяє передавати відповідальність за піддерево іншим адміністраторам.

- Резервування: зони зазвичай обслуговуються кількома серверами, що забезпечує відмовостійкість та географічний розподіл.

Ці характеристики роблять DNS фундаментальною інфраструктурою інтернету: без нього було б вкрай незручно і ненадійно знаходити ресурси за адресами, що запам'ятовуються.

Технічні деталі та важливі параметри

Нижче — зведення ключових числових та технічних параметрів, які корисно знати адміністраторам та інженерам мереж. Дані узгоджуються з описами у стандартах IETF та матеріалами ICANN, а також із практиками провідних провайдерів DNS-послуг.

| Характеристика | Значення | Коментар |

|---|---|---|

| Порт | 53 (UDP/TCP) | UDP для звичайних запитів; TCP для великих відповідей та зональних трансферів (AXFR). |

| Корневі сервери | 13 | 13 логічних кореневих імен; фактичні фізичні anycast-інстанси численні. |

| Макс. довжина мітки | 63 символи | Одна мітка (частина імені між точками) не повинна перевищувати 63 байти. |

| Макс. довжина повного імені | 254 символи | Сукупна довжина з точками; на практиці реєстратори посилюють ліміти. |

| Макс. глибина доменів | 127 рівнів | Технічна межа; рідко використовується практично. |

| Типові TTL | кілька секунд — кілька днів | Короткий TTL корисний для міграцій; довгий – знижує навантаження. |

Історія

Ідея замінювати числові адреси зручними іменами сягає епохи ARPANET, коли система HOSTS.TXT підтримувалася централізовано. Важливі постаті в історії DNS — такі експерти, як Пол Мокапетріс, автор оригінальної специфікації 1983 року, та Джон Постел, який веде в області розподілених адресних списків. Офіційні стандарти та специфікації еволюціонували: початкові RFC були замінені RFC 1034/1035 та наступними документами IETF.

Еволюція була викликана зростанням мережі та необхідністю автоматизації, масштабування та підвищення надійності — те, чим займаються сучасні оператори кореневих зон та реєстратори.

Додаткові можливості

Сучасні реалізації DNS включають додаткові функції, що підвищують гнучкість та безпеку:

- Динамічні оновлення: дозволяють автоматично змінювати записи зони, корисно для DHCP-оновлень та хмарних сценаріїв.

- Захист даних (DNSSEC) та транзакцій (TSIG): забезпечують криптографічну валідацію відповідей та автентифікацію міжсерверної взаємодії.

- Підтримка розширених типів записів: SRV, DANE, LOC, TXT та інші — для сервісної маршрутизації, передачі сертифікатів та метаданих.

Проблеми з безпекою

При проектуванні ранніх DNS не передбачалося, що система буде відкрита масовому інтернету, тому багато механізмів не мали вбудованого захисту. З розширенням комерційного інтернету з'явилися нові вектори атак:

- Отруєння кешу (cache poisoning): впровадження помилкових записів у кеш резолверів, після чого користувачі перенаправляються на контрольовані зловмисниками хости.

- Спуфінг та фіктивні імена: візуальні заміни (приклад: заміна літери на схожу цифру) використовуються у фішингу; це особливо небезпечно під час використання юнікодних доменів (IDN).

- BGP hijacking: заміна маршрутної інформації на рівні міждоменних протоколів може призвести до того, що DNS-записи вказують на коректні IP, але трафік перенаправляється фізично.

Сучасні контрзаходи включають DNSSEC для криптографічної перевірки достовірності відповідей, TSIG для захисту зональних трансферів та динамічних оновлень, а також моніторинг аномалій та використання надійних публічних резолверів. Такі рекомендації підтверджуються матеріалами IETF та практикою провідних постачальників послуг DNS.

Термінологія та принципи роботи

Ключові поняття DNS та їх практичне значення:

- Домен — вузол та піддерев'я у просторі імен; відображає адміністративний кордон ієрархії.

- Піддомен — дочірня гілка домену; часто використовується для відокремлення сервісів (наприклад, shop.example.com).

- Ресурсний запис (RR) — атомарний об'єкт зберігання даних у DNS: ім'я, тип, клас, TTL та RDATA.

- Зона — частина дерева імен, що адмініструється як єдине ціле; делегування поділяє відповідальність.

- Делегування — передача відповідальності за піддерево іншому DNS-серверу, що оформляється через NS-записи та, за необхідності, glue A/AAAA-записи.

- Авторитетність — ознака того, що сервер є джерелом істини для конкретної зони (authoritative).

- DNS-клієнт — бібліотека або системний резолвер, який виконує запити до DNS-серверів.

Систему влаштовано як ланцюжок довіри при дозволі імен: резолвер може почати з кореня, потім послідовно звернутися до серверів TLD, реєстраторів і, зрештою, до авторитетного сервера зони.

Рекурсія

Рекурсія — поведінкова модель резолвера: клієнт просить сервер «зробити всю роботу» та повернути кінцеву відповідь. Сервер, отримавши рекурсивний запит, може сам послідовно опитувати інші сервери та зібрати остаточний результат; при нерекурсивному запиті сервер повертає вказівки на наступні NS.

Рекурсивні запити зручні для клієнтів, але затратні для сервера: вони споживають більше ресурсів і можуть генерувати трафік. Тому оператори часто обмежують рекурсію лише для довірених клієнтів (наприклад, власних користувачів мережі).

Зворотний запит DNS

Для отримання імені по IP використовується спеціальна область in-addr.arpa для IPv4 та ip6.arpa для IPv6. Формат зворотних запитів перевертає порядок октетів IP-адреси (наприклад, для 11.22.33.44 - 44.33.22.11.in-addr.arpa). Зворотний DNS важливий для поштових сервісів та логування, проте його не можна вважати криптографічно достовірним методом аутентифікації.

Записи DNS

Ресурсні записи (RR) – базовий будівельний блок DNS. Кожен запис містить ім'я (NAME), тип (TYPE), клас (CLASS), TTL, RDLEN та RDATA – відомості, формат яких залежить від типу запису.

- A — зв'язує ім'я з IPv4-адресою.

- AAAA — зв'язує ім'я з IPv6-адресою.

- CNAME — канонічне ім'я, що використовується як переадресація на інше ім'я.

- MX — вказує поштові сервери домену.

- NS — вказує авторитетні DNS-сервери зони.

- PTR — зворотний запис для IP → ім'я (використовується в in-addr.arpa).

- SOA — початковий запис зони, містить параметри синхронізації та контактну інформацію адміністратора зони.

- SRV — вказує на сервери сервісів (наприклад, для Active Directory, XMPP та ін.).

- LOC — опційно вказує географічне розташування ресурсу.

Крім перелічених часто використовуються TXT (для метаданих SPF/DKIM/DANE), CAA (обмеження видачі SSL-сертифікатів) та інші типи, важливі для безпеки та управління сервісами.

Практичні рекомендації щодо управління DNS

Нижче — набір практичних вказівок, що ґрунтуються на експертизі інженерів IETF та матеріалах великих провайдерів DNS:

- Плануйте TTL: використовуйте короткий TTL для записів, які можуть часто змінюватися (міграції), та довгий TTL для статичних записів.

- Резервуйте NS-сервери географічно: розподіл регіонів підвищує відмовостійкість і знижує латентність.

- Впроваджуйте DNSSEC: для критичних доменів DNSSEC значно знижує ризик підробки відповідей.

- Моніторіть аномалії трафіку: різкі зміни запитів можуть свідчити про DDoS-атаки або неправильну конфігурацію.

Поради та Цікаві факти про DNS

- Факт: хоча логічно в системі 13 кореневих імен, фізично ці кореневі сервери реалізовані десятками і сотнями anycast-інстансів по всьому світу.

- Рада: при міграції веб-сервісу спочатку знижуйте TTL заздалегідь (за 24–48 годин), потім змінюйте записи і, після завершення, підвищуйте TTL назад.

- Факт: візуальний спуфінг доменів (ідентичні символи) найбільш небезпечний при використанні IDN; реєстратори та браузери впроваджують механізми відображення для зниження ризику.

- Рада: для поштових серверів переконайтеся в коректності PTR-записів та зіставленні з HELO/EHLO, це підвищує доставляемість листів.

- Факт: DANE дозволяє зберігати сертифікати в DNS (у зв'язку з DNSSEC) та використовувати їх для перевірки TLS на транспортному рівні.

Часті питання

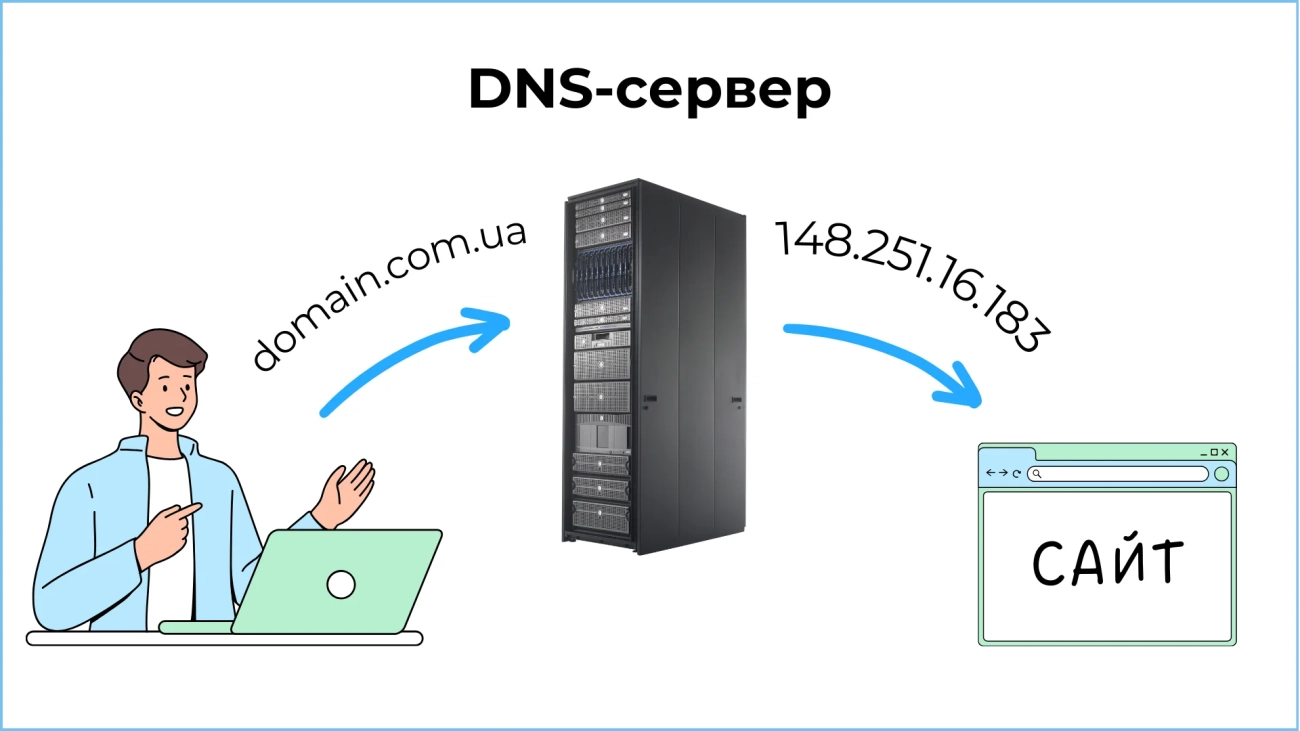

Що таке DNS і навіщо він потрібен?

DNS (Domain Name System) - розподілена система узгодження доменних імен з IP-адресами та іншими даними. Вона дозволяє користувачам вводити чіткі імена замість числових адрес, а службам знаходити необхідні сервери і маршрут

Як захистити себе від підроблених відповідей DNS?

Реалізуйте DNSSEC для підпису криптографічних зон, використовуйте TSIG для захисту зональних передач, контролюйте аномалії кешу та застосовуйте надійні ролики трафіку та фільтраці

Що таке рекурсивний і нерекурсивний запит?

Рекурсивний запит має на увазі, що сервер виконує повний пошук відповіді і повертає клієнту кінцевий результат. Нерекурсивний (ітеративний) запит змушує сервер повертати або авторитетну відповідь, або посилається на інші DNS-сервер

Які типи записів DNS є найважливішими?

Типи клавіш - A/AAAA (адреси), NS (сервери імен), MX (електронна пошта), CNAME (аліаси), PTR (зворотне посилання), SOA (метадані зони) і SRV (сервісні записи).